Недавно друг спросил меня, есть ли способ узнать, шпионит ли кто-то за их компьютером или нет.

У него было ощущение, что его парень, компьютерный эксперт, установил что-то на свой компьютер, чтобы следить за тем, что он делает.

К сожалению, даже используя стандартные программы безопасности, любой может шпионить за компьютерами, если у них есть доступ к маршрутизатору и сети Wi-Fi, которая во многих случаях не является абсолютно защищенной.

Несмотря на то, что существует много способов захвата паролей, входа на ПК других людей и слежки за интернет-трафиком, важно отметить, что в 99% случаев, если за компьютером следят или украли личные пароли, ошибка заключается в поверхностности. жертвы.

Возможно, вас также может удивить, что подавляющее большинство шпионажа на компьютерах совершают друзья, знакомые или родственники, которые не столько заинтересованы в краже денег, сколько в чтении личных сообщений, конфиденциальной информации и общения в чате или через Facebook.

В другой статье мы увидели, как защитить данные доступа, логины банковских счетов и кредитных карт. Вместо этого, в более широком смысле, мы видим, как узнать, шпионят ли мы за компьютером другими людьми и как защитить компьютер от внешние вторжения

1) Сканирование на наличие вирусов и вредоносных программ

Сканирование вашего компьютера антивирусами, антивирусами и антируткит-программами обязательно обнаружит скрытые программы и вредоносные процессы, которые позволят вам шпионить за нашим компьютером издалека.

Среди самых эффективных программ сканирования я всегда советую использовать MalwareBytes Antimalware, бесплатно и просто.

Если вредоносная программа была действительно скрытой, у нее даже могут быть некоторые способы добавить себя в список исключений в антивирусной программе, поэтому лучший способ - выполнить автономное сканирование Windows, то есть до того, как Windows загрузит свои службы и программы.

Автономное сканирование также можно легко выполнить с помощью Windows 10 Defender Windows Offline или с помощью других программ сканирования на вирусы при запуске компьютера.

В другой статье я объяснил, как вирус проникает в компьютер, что важно для понимания того, какие ошибки приводят к опасным инфекциям.

Наконец, вы должны прочитать руководство, чтобы очистить ваш компьютер от вредоносных программ, удалив все следы

2) Обновление, очистка и восстановление установки Windows

Как уже упоминалось выше, существуют способы мониторинга компьютера без обязательной установки вирусной программы.

В этих случаях, если мы не разбираемся в технологиях, будет трудно выяснить, за нами ли следят.

Для предотвращения вторжений и шпионов на вашем компьютере важно, чтобы Windows была чистой, обновленной и полностью функциональной.

Если вы подозреваете, что кто-то следит за нашей деятельностью на ПК, с Windows 10 можно очистить систему от всех программ без переустановки системы, благодаря инструменту «Обновить», который очищает ПК от всех программ и приложений одновременно. в одиночку.

В Windows 7 и 8 та же процедура немного менее автоматическая и описана в руководстве по форматированию и установке Windows с нуля, чтобы получить чистый и новый ПК.

3) Сброс и защита вашего беспроводного маршрутизатора

Самым слабым местом с точки зрения безопасности, когда вы хотите запретить кому-либо входить в наш компьютер и иметь возможность шпионить за ним, является, безусловно, беспроводное колесо.

Большинство людей не заботятся о безопасности маршрутизатора, что является одним из самых простых способов взлома, даже не будучи экспертом.

Например, многие люди защищают свои беспроводные сети паролем по умолчанию или игнорируют защиту на странице администрирования вашего маршрутизатора.

Введя настройки маршрутизатора, любой может просто изменить все настройки в соответствии со своими предпочтениями и даже активировать мониторинг онлайн-активности.

Если это никогда не было сделано, то стоит полностью перезагрузить беспроводной маршрутизатор.

На задней панели маршрутизатора обычно имеется кнопка сброса, которую необходимо удерживать в течение 10 или 15 секунд для ее сброса.

Все настроенные настройки будут потеряны, и все вернется к заводским настройкам.

На этом этапе защитите беспроводную сеть с помощью пароля WPA2 с AES и установите пароль для маршрутизатора, отличный от пароля по умолчанию.

В другой статье, руководство по настройке безопасности на маршрутизаторе Wi-Fi.

Читайте также: Как защитить сеть Wi-Fi от вторжений и попыток доступа .

4) Если вы используете общественный Wi-Fi в барах или ресторанах, примите правильные меры предосторожности .

Публичные сети, сети ресторанов, отелей, баров или аэропортов и любые другие, к которым кто-то может получить доступ и которые не находятся под нашим контролем, небезопасны, поскольку вы никогда не знаете, кто может отслеживать трафик.

В другой статье, руководство по безопасному серфингу в сети общего пользования.

5) Отключить или отключить или использовать другую сеть

Если вы боитесь шпионажа на вашем ПК, вам следует отключить компьютер или отключить устройство от сети и, возможно, подключиться к другой сети.

6) Используйте брандмауэр

Для защиты вашего компьютера от внешних вторжений «через Интернет» вы можете использовать брандмауэр (см. Лучшие бесплатные брандмауэры), то есть программу, блокирующую несанкционированные подключения извне.

На самом деле Windows уже оснащена брандмауэром, поэтому добавление программы такого типа, которая действительно идет на вооружение ПК, во многих случаях может считаться необязательной, безопасной, но излишней мерой.

7) Защитить доступ к компьютеру

Установка пароля при запуске Windows не только блокирует использование компьютера другими людьми, но и предотвращает несанкционированное подключение к общим ресурсам в сети.

Чего вам следует избегать и проверять, так это того, что близкие нам люди, друзья, друзья, коллеги по работе или члены семьи, а также те, кто имеет доступ к вашему компьютеру, не могут получить доступ к вашей электронной почте, Facebook, Ebay и т. Д.

В другой статье, как заблокировать ваш компьютер с помощью пароля.

Для тех, кто хочет получить максимальную защиту от ПК, вы можете установить пароль на BIOS или установить USB-накопитель, который блокирует ПК, без которого компьютер не может быть использован.

Программа Predator предлагает бесплатную блокировку компьютера через USB .

Мы также видели, что выполнение определенных программ и файлов может быть заблокировано паролем, например, с помощью Verasrypt для защиты данных на диске или USB-накопителе.

8) Проверьте следы использования компьютера

Чтобы выяснить, шпионят ли за ПК, можно проверить следы использования компьютера, чтобы увидеть, использовал ли его кто-то еще и что он видел и делал.

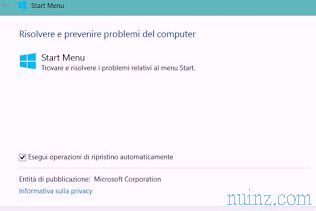

Первый, самый простой шаг в Windows - увидеть последние файлы, доступные прямо из меню «Пуск».

Некоторые версии Windows предоставляют список недавно использованных программ сразу после нажатия кнопки «Пуск».

Последние файлы можно полностью отключить, а список можно очистить, удалив следы использования ПК или удалив временные файлы Windows.

Проверка, чтобы выяснить, использовался ли и как ПК, проверяет недавно измененные файлы, используя еще более простые программы поиска файлов.

В Windows без использования внешнего программного обеспечения вы можете искать файлы по дате создания или дате изменения.

9) Проверьте действия в браузере

Что касается просмотра веб-страниц, каждый браузер, будь то Edge, Firefox или Chrome, имеет историю посещенных сайтов .

Умные шпионы обязательно удалят эту историю или будут использовать режимы инкогнито или анонимного просмотра, которые теперь поддерживаются всеми веб-браузерами.

Тем не менее, вы можете установить ловушку, используя историю поисковых запросов Google и посещенных сайтов, которые для большинства не подозревают.

Само собой разумеется, если компьютер используется совместно или есть вероятность того, что он будет использован другими людьми, вы не должны хранить логины для доступа к веб-сайтам, электронной почте или другим личным сайтам, не говоря уже о онлайн-банках.

Если вы хотите запомнить пароли, используемые в Интернете, и защитить их, лучше использовать сервис типа Keepass для управления входами на веб-сайты.

Другая статья также объясняет, как проверить, читает ли кто-то ваши электронные письма.

10) Установка программного обеспечения для мониторинга может быть хорошим способом управления использованием компьютера, и это можно сделать с помощью более простых программ, предназначенных для наблюдения за детьми в Интернете, или путем записи активности и использования ПК.

Вы также можете использовать программу типа K9 Web Protection для просмотра журнала активности в Интернете или использовать кейлоггер для записи всего, что набрано на клавиатуре.

Что касается кейлоггера, необходимо убедиться, что его нет на компьютере и что никто не шпионит и не записывает использование ПК и клавиатуры.

Чтобы обезопасить себя от клавиатурных шпионов (особенно если вы пользуетесь общедоступными или мобильными ПК), вы можете использовать виртуальную экранную клавиатуру для ввода паролей.

Более крайняя мера - использование программы антиключа для защиты записи данных на ПК.

Следуя этим 10 советам по безопасности, если кто-то в чате, в играх или на Facebook или в реальной жизни совершит такую угрозу, как « Я могу зайти на ваш компьютер и делать то, что хочу », вам нечего бояться (если только что мы не перед хакером очень высокого уровня, но в мире их мало).

ЧИТАЙТЕ ТАКЖЕ: шпионите за компьютером и посмотрите, как этот компьютер используется другими

У него было ощущение, что его парень, компьютерный эксперт, установил что-то на свой компьютер, чтобы следить за тем, что он делает.

К сожалению, даже используя стандартные программы безопасности, любой может шпионить за компьютерами, если у них есть доступ к маршрутизатору и сети Wi-Fi, которая во многих случаях не является абсолютно защищенной.

Несмотря на то, что существует много способов захвата паролей, входа на ПК других людей и слежки за интернет-трафиком, важно отметить, что в 99% случаев, если за компьютером следят или украли личные пароли, ошибка заключается в поверхностности. жертвы.

Возможно, вас также может удивить, что подавляющее большинство шпионажа на компьютерах совершают друзья, знакомые или родственники, которые не столько заинтересованы в краже денег, сколько в чтении личных сообщений, конфиденциальной информации и общения в чате или через Facebook.

В другой статье мы увидели, как защитить данные доступа, логины банковских счетов и кредитных карт. Вместо этого, в более широком смысле, мы видим, как узнать, шпионят ли мы за компьютером другими людьми и как защитить компьютер от внешние вторжения

1) Сканирование на наличие вирусов и вредоносных программ

Сканирование вашего компьютера антивирусами, антивирусами и антируткит-программами обязательно обнаружит скрытые программы и вредоносные процессы, которые позволят вам шпионить за нашим компьютером издалека.

Среди самых эффективных программ сканирования я всегда советую использовать MalwareBytes Antimalware, бесплатно и просто.

Если вредоносная программа была действительно скрытой, у нее даже могут быть некоторые способы добавить себя в список исключений в антивирусной программе, поэтому лучший способ - выполнить автономное сканирование Windows, то есть до того, как Windows загрузит свои службы и программы.

Автономное сканирование также можно легко выполнить с помощью Windows 10 Defender Windows Offline или с помощью других программ сканирования на вирусы при запуске компьютера.

В другой статье я объяснил, как вирус проникает в компьютер, что важно для понимания того, какие ошибки приводят к опасным инфекциям.

Наконец, вы должны прочитать руководство, чтобы очистить ваш компьютер от вредоносных программ, удалив все следы

2) Обновление, очистка и восстановление установки Windows

Как уже упоминалось выше, существуют способы мониторинга компьютера без обязательной установки вирусной программы.

В этих случаях, если мы не разбираемся в технологиях, будет трудно выяснить, за нами ли следят.

Для предотвращения вторжений и шпионов на вашем компьютере важно, чтобы Windows была чистой, обновленной и полностью функциональной.

Если вы подозреваете, что кто-то следит за нашей деятельностью на ПК, с Windows 10 можно очистить систему от всех программ без переустановки системы, благодаря инструменту «Обновить», который очищает ПК от всех программ и приложений одновременно. в одиночку.

В Windows 7 и 8 та же процедура немного менее автоматическая и описана в руководстве по форматированию и установке Windows с нуля, чтобы получить чистый и новый ПК.

3) Сброс и защита вашего беспроводного маршрутизатора

Самым слабым местом с точки зрения безопасности, когда вы хотите запретить кому-либо входить в наш компьютер и иметь возможность шпионить за ним, является, безусловно, беспроводное колесо.

Большинство людей не заботятся о безопасности маршрутизатора, что является одним из самых простых способов взлома, даже не будучи экспертом.

Например, многие люди защищают свои беспроводные сети паролем по умолчанию или игнорируют защиту на странице администрирования вашего маршрутизатора.

Введя настройки маршрутизатора, любой может просто изменить все настройки в соответствии со своими предпочтениями и даже активировать мониторинг онлайн-активности.

Если это никогда не было сделано, то стоит полностью перезагрузить беспроводной маршрутизатор.

На задней панели маршрутизатора обычно имеется кнопка сброса, которую необходимо удерживать в течение 10 или 15 секунд для ее сброса.

Все настроенные настройки будут потеряны, и все вернется к заводским настройкам.

На этом этапе защитите беспроводную сеть с помощью пароля WPA2 с AES и установите пароль для маршрутизатора, отличный от пароля по умолчанию.

В другой статье, руководство по настройке безопасности на маршрутизаторе Wi-Fi.

Читайте также: Как защитить сеть Wi-Fi от вторжений и попыток доступа .

4) Если вы используете общественный Wi-Fi в барах или ресторанах, примите правильные меры предосторожности .

Публичные сети, сети ресторанов, отелей, баров или аэропортов и любые другие, к которым кто-то может получить доступ и которые не находятся под нашим контролем, небезопасны, поскольку вы никогда не знаете, кто может отслеживать трафик.

В другой статье, руководство по безопасному серфингу в сети общего пользования.

5) Отключить или отключить или использовать другую сеть

Если вы боитесь шпионажа на вашем ПК, вам следует отключить компьютер или отключить устройство от сети и, возможно, подключиться к другой сети.

6) Используйте брандмауэр

Для защиты вашего компьютера от внешних вторжений «через Интернет» вы можете использовать брандмауэр (см. Лучшие бесплатные брандмауэры), то есть программу, блокирующую несанкционированные подключения извне.

На самом деле Windows уже оснащена брандмауэром, поэтому добавление программы такого типа, которая действительно идет на вооружение ПК, во многих случаях может считаться необязательной, безопасной, но излишней мерой.

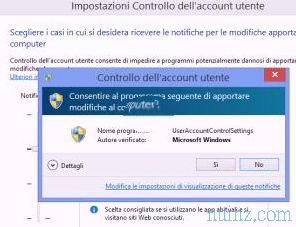

7) Защитить доступ к компьютеру

Установка пароля при запуске Windows не только блокирует использование компьютера другими людьми, но и предотвращает несанкционированное подключение к общим ресурсам в сети.

Чего вам следует избегать и проверять, так это того, что близкие нам люди, друзья, друзья, коллеги по работе или члены семьи, а также те, кто имеет доступ к вашему компьютеру, не могут получить доступ к вашей электронной почте, Facebook, Ebay и т. Д.

В другой статье, как заблокировать ваш компьютер с помощью пароля.

Для тех, кто хочет получить максимальную защиту от ПК, вы можете установить пароль на BIOS или установить USB-накопитель, который блокирует ПК, без которого компьютер не может быть использован.

Программа Predator предлагает бесплатную блокировку компьютера через USB .

Мы также видели, что выполнение определенных программ и файлов может быть заблокировано паролем, например, с помощью Verasrypt для защиты данных на диске или USB-накопителе.

8) Проверьте следы использования компьютера

Чтобы выяснить, шпионят ли за ПК, можно проверить следы использования компьютера, чтобы увидеть, использовал ли его кто-то еще и что он видел и делал.

Первый, самый простой шаг в Windows - увидеть последние файлы, доступные прямо из меню «Пуск».

Некоторые версии Windows предоставляют список недавно использованных программ сразу после нажатия кнопки «Пуск».

Последние файлы можно полностью отключить, а список можно очистить, удалив следы использования ПК или удалив временные файлы Windows.

Проверка, чтобы выяснить, использовался ли и как ПК, проверяет недавно измененные файлы, используя еще более простые программы поиска файлов.

В Windows без использования внешнего программного обеспечения вы можете искать файлы по дате создания или дате изменения.

9) Проверьте действия в браузере

Что касается просмотра веб-страниц, каждый браузер, будь то Edge, Firefox или Chrome, имеет историю посещенных сайтов .

Умные шпионы обязательно удалят эту историю или будут использовать режимы инкогнито или анонимного просмотра, которые теперь поддерживаются всеми веб-браузерами.

Тем не менее, вы можете установить ловушку, используя историю поисковых запросов Google и посещенных сайтов, которые для большинства не подозревают.

Само собой разумеется, если компьютер используется совместно или есть вероятность того, что он будет использован другими людьми, вы не должны хранить логины для доступа к веб-сайтам, электронной почте или другим личным сайтам, не говоря уже о онлайн-банках.

Если вы хотите запомнить пароли, используемые в Интернете, и защитить их, лучше использовать сервис типа Keepass для управления входами на веб-сайты.

Другая статья также объясняет, как проверить, читает ли кто-то ваши электронные письма.

10) Установка программного обеспечения для мониторинга может быть хорошим способом управления использованием компьютера, и это можно сделать с помощью более простых программ, предназначенных для наблюдения за детьми в Интернете, или путем записи активности и использования ПК.

Вы также можете использовать программу типа K9 Web Protection для просмотра журнала активности в Интернете или использовать кейлоггер для записи всего, что набрано на клавиатуре.

Что касается кейлоггера, необходимо убедиться, что его нет на компьютере и что никто не шпионит и не записывает использование ПК и клавиатуры.

Чтобы обезопасить себя от клавиатурных шпионов (особенно если вы пользуетесь общедоступными или мобильными ПК), вы можете использовать виртуальную экранную клавиатуру для ввода паролей.

Более крайняя мера - использование программы антиключа для защиты записи данных на ПК.

Следуя этим 10 советам по безопасности, если кто-то в чате, в играх или на Facebook или в реальной жизни совершит такую угрозу, как « Я могу зайти на ваш компьютер и делать то, что хочу », вам нечего бояться (если только что мы не перед хакером очень высокого уровня, но в мире их мало).

ЧИТАЙТЕ ТАКЖЕ: шпионите за компьютером и посмотрите, как этот компьютер используется другими