Я не хотел говорить об этом, потому что я думаю, что иногда, когда вы не можете многое сделать, лучше игнорировать проблемы, чем знать их и знать, что вы бессильны, но в конце концов невозможно освободиться, и мы обязательно должны посвятить несколько строк самой последней проблеме компьютерной безопасности. Обнаружена 3 января 2018 года, в которой участвуют все ПК, серверы и смартфоны мира .

Я не хотел говорить об этом, потому что я думаю, что иногда, когда вы не можете многое сделать, лучше игнорировать проблемы, чем знать их и знать, что вы бессильны, но в конце концов невозможно освободиться, и мы обязательно должны посвятить несколько строк самой последней проблеме компьютерной безопасности. Обнаружена 3 января 2018 года, в которой участвуют все ПК, серверы и смартфоны мира . Были обнаружены даже два дефекта, подписанные именами Meltdown и Spectre, которые по-разному оставляют открытой уязвимость, которая позволяет вредоносным программам получать доступ к информации, сохраненной в памяти программы, и, следовательно, к данным устройства.

Из-за недостатка конструкции оборудования во многих современных процессорах злоумышленники могут использовать эти две уязвимости, чтобы получить доступ к части памяти, которая должна оставаться конфиденциальной, что позволяет им красть такие вещи, как пароли, электронные письма, историю браузера и фотографии.

Обе они являются аппаратными уязвимостями: Meltdown влияет на процессоры ARM и Intel, а Spectre влияет на все процессоры.

Хотя исправления безопасности Intel, Microsoft и Apple уже доступны для Meltdown, для уязвимости Spectre в настоящее время нет решения, поскольку это архитектурная проблема процессоров, которая, следовательно, должна быть скорректирована и изменена для быть защищенным.

Поэтому в этой статье мы узнаем, уязвим ли наш ПК с Windows для Spectre, каким он, скорее всего, будет, и как защитить себя от Meltwdown и Spectre .

Прежде всего, важно знать, что Microsoft уже выпустила патч для ошибки Meltdown в качестве обновления Windows.

Этот патч фактически сводит на нет угрозу, создаваемую этой ошибкой на ПК на базе Intel, хотя он не развернут на ПК на базе AMD.

Чтобы проверить, откройте Центр обновления Windows из меню «Пуск» (в Windows 10 перейдите в « Настройки»> «Обновление и безопасность» ) и убедитесь, что все установлено.

В частности, обновления для защиты компьютера от Meltdown имеют аббревиатуру KB4056892 для Windows 10, KB4056897 для Windows 7 и KB4056898 для Windows 8.1.

Поэтому, если защита для Meltdown должна быть устранена следующим образом, Spectre остается уязвимостью, для которой в настоящее время нет исправлений, защищающих компьютер, что потребовало бы обновления BIOS, если производитель ПК или материнской платы выпустит новая версия (что совсем не очевидно).

Чтобы узнать, защищен ли наш компьютер или уязвим для Spectre, нужно запустить команду с помощью утилиты Powershell.

Powershell уже включен в Windows 10, а для его установки в Windows 7 и 8.1 необходимо загрузить Windows Management Framework 5.0.

Как только Powershell установлен, вы должны запустить его, нажав на него правой кнопкой и используя выполнение от имени администратора, и запустите эту команду:

Install-Module SpeculationControl

После загрузки нажмите клавишу S на клавиатуре, чтобы подтвердить установку необходимых модулей.

В случае ошибки обязательно запустите Powershell с правами администратора и попробуйте выполнить эти две команды для установки разрешений, которые могут потребоваться:

$ SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

Затем введите и выполните команду

Get-SpeculationControlSettings

Результатом, который следует после этой команды, является список True или False, который является кратким описанием ситуации уязвимости.

Если исправления для Meltdown были установлены, вы увидите зеленую строку с надписью: « Поддержка ОС Windows для уменьшения попадания в ветвь: верно ».

Каждая строка с записью True или True показывает, что компьютер защищен от злонамеренного использования этой конкретной службы / компонента, а каждая строка с записью False является уязвимостью.

Как видно из рисунка, существует несколько открытых уязвимостей, в том числе одна из них: аппаратная поддержка для уменьшения попадания в целевые ветви: false .

Это сообщение указывает, что у производителя компьютерного оборудования отсутствует исправление, которое должно выполнить обновление BIOS.

Это обновление становится единственным способом защитить ваш компьютер от ошибки Spectre.

Если доступно обновление BIOS, у нас есть руководство по обновлению BIOS компьютера, которое, к сожалению, не для всех, потому что оно не автоматическое.

Однако, если он недоступен, делать особо нечего, если не всегда обновлять Windows и защищать веб-браузер от внешних угроз.

В конце, после проверки, уязвим ли ПК к Specrete, лучше выполнить следующую команду в Powershell для сброса политик безопасности:

Set-ExecutionPolicy Restricted -Scope CurrentUser

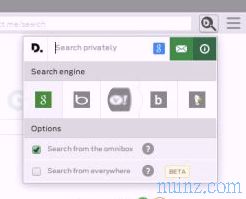

Говоря о Spectre, есть сайт, который проверяет, что браузер защищен, по крайней мере, чтобы избежать веб-атак

К счастью, как это часто случается с аппаратными уязвимостями, даже если мой компьютер остается в опасности, маловероятно, что вирус может подвергнуть риску данные, как из-за того, что у Windows все еще есть защита, так и из-за того, что у меня нет компьютер выставлен в интернете как бы на сервер.

Для тех, кто управляет серверами, Spectre может быть проблемой (особенно для облачных серверов), хотя это не так существенно для обычных ПК, для которых атака на основе этой уязвимости представляется очень маловероятной.

ЧИТАЙТЕ ТАКЖЕ: Безопасность ПК: 5 легенд, отрицаемых экспертами